Publié le

24 juin 2024

Configurer le service d'authentification fédérée Citrix (FAS) avec WinHorizon et Evertrust Horizon nécessite une attention particulière aux détails et le respect de prérequis spécifiques ainsi que des étapes procédurales. Ce guide fournit un processus complet, étape par étape, pour garantir une intégration fluide, facilitant un environnement d'authentification sécurisé et efficace au sein de votre domaine Active Directory (AD).

Avant de commencer, cette installation nécessite quelques prérequis, à savoir :

Pré-requis

Pré-requis

Procédure d'installation

Remarque : L’installation de Citrix FAS doit être effectuée avec un compte Administrateur d’entreprise dans le domaine désigné

1. Installer Citrix FAS : Installez le package MSI de Citrix FAS (FederatedAuthenticationService_XX_XX_XXX_x64.msi)

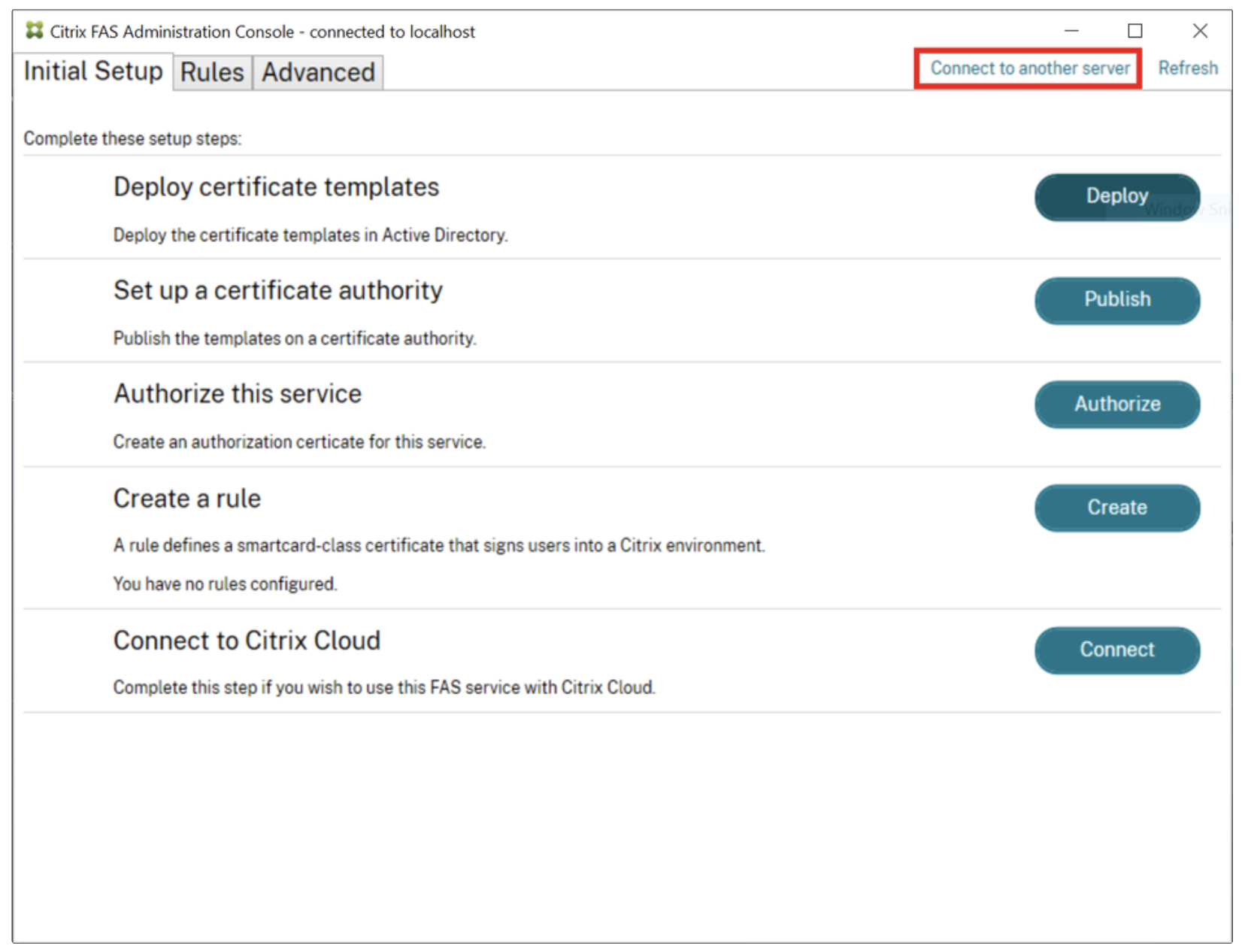

2. Exécuter la console d'administration : Lancez la console d'administration Citrix FAS en tant que Administrateur d'entreprise

3. Connecter au serveur distant (Optionnel) : Si le serveur Citrix FAS est installé sur une machine différente, cliquez sur « Connecter à un autre serveur » et saisissez le FQDN de la machine (doit être dans le même domaine).

Console d'administration

Console d'administration

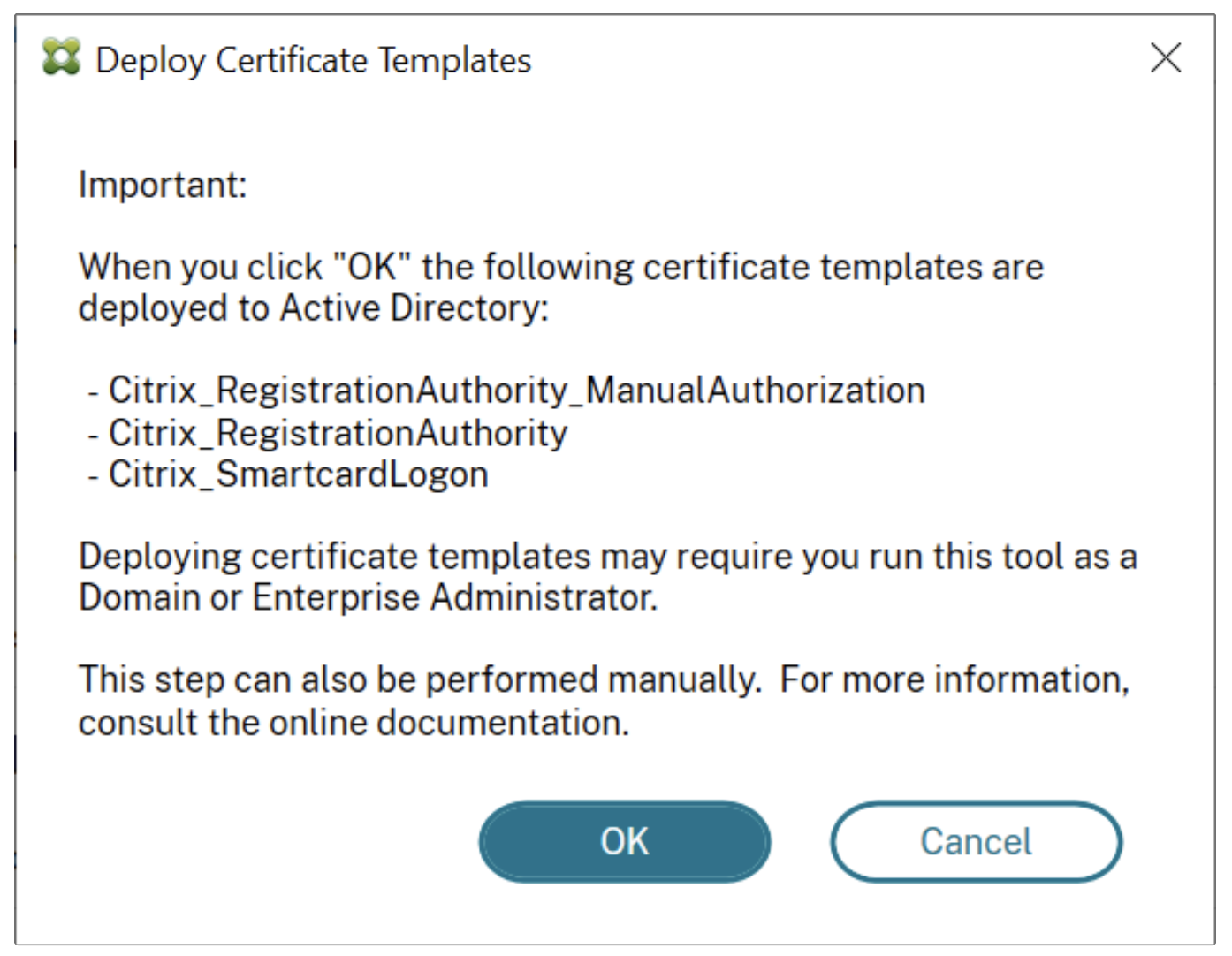

4. Déployer les modèles de certificat :

Dans la section “Déployer des modèles de certificat” cliquez sur “Déployer” puis “OK”

Cela déploiera les modèles de certificat Microsoft suivants dans la forêt AD actuelle

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

Interface de déploiement

Interface de déploiement

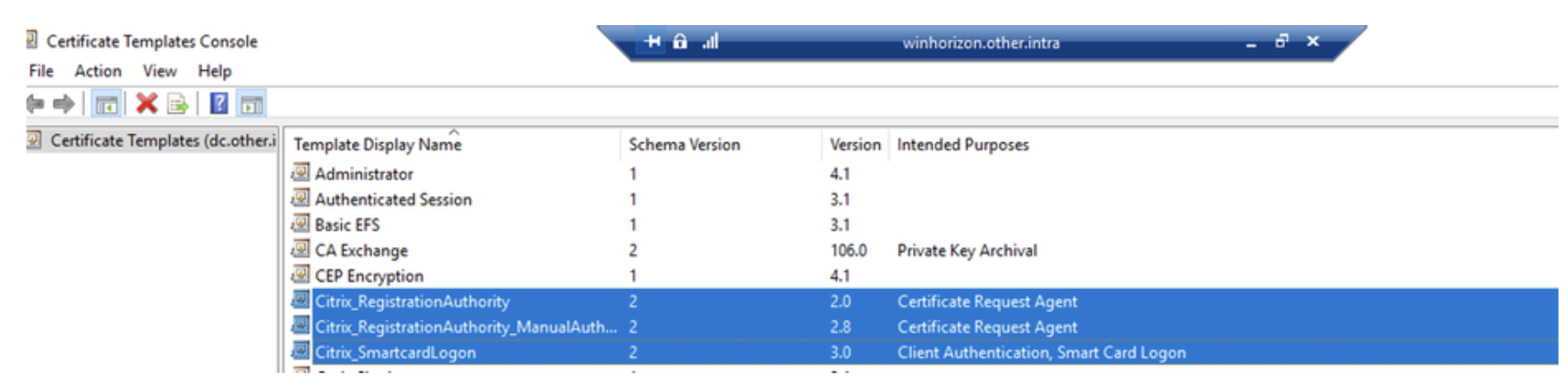

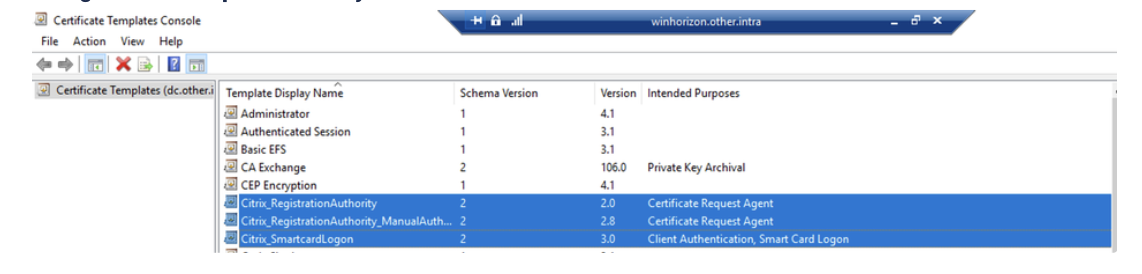

5. Vérifier le déploiement du modèle : Utilisez le “certtmpl.msc” outil pour vous assurer que les modèles ont été déployés. Modifiez le modèle Citrix_RegistrationAuthority_ManualAuthorization en décochant la case “CA manager approval” dans l’onglet “Issuance Requirements”.

Console des modèles de certificat

Console des modèles de certificat

6. Configurer WinHorizon :

Sur la machine WinHorizon, lancez le “EVERTRUST WinHorizon Configurator” en tant qu'administrateur d'entreprise

Cliquez sur le bouton “Templates” , ajoutez les trois modèles Citrix de l’étape 4, et sav

Configuration de Horizon

7. Connectez-vous à la console Horizon : Accédez à la console d'administration web Horizon, naviguez vers le “Configuration” menu, puis vers “Protocoles” > “WCCE” > “Profils”, et créez trois profils WCCE avec les configurations spécifiées.

Vous souhaitez mettre en œuvre ces pratiques PKI ?

Obtenez des conseils d'experts pour mettre en œuvre des solutions PKI sécurisées pour votre organisation.

Obtenir de l'aide d'expert| Nom du profil (exemple) | Cas d'utilisation du profil |

|---|---|

| stream_citrix_e_agent | Émettre le certificat d'agent d'inscription initial |

| stream_citrix_ra | Émettre des certificats pour l'Autorité d'enregistrement Citrix FAS |

| stream_citrix_sc_logon | Émettre des certificats pour SmartCard Logon |

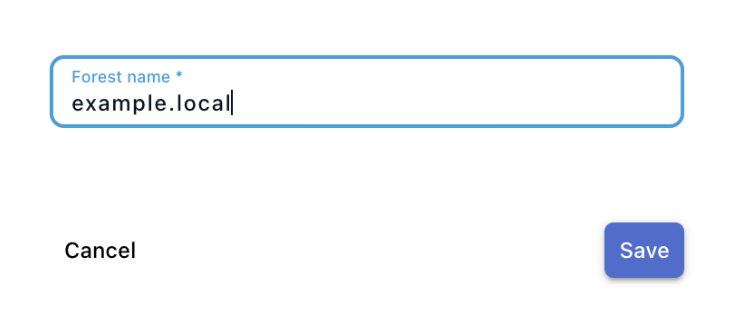

8. Déclarer la forêt WCCE : Dans le menu de configuration Horizon, allez à “Protocols” > “WCCE” > “Forests” et déclarez une nouvelle forêt WCCE en utilisant le FQDN de votre forêt AD (pas le nom NETBIOS)

Menu de configuration

Menu de configuration

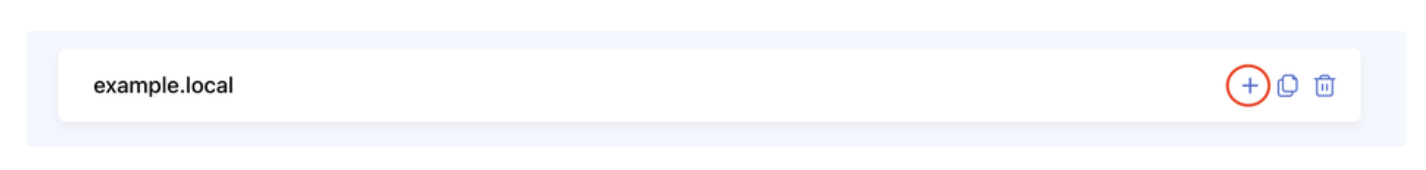

9. Créer les mappages WCCE : Après avoir déclaré la forêt, créez trois mappages WCCE en cliquant sur le bouton + à côté du nom de la forêt’ . Aucune spécification EOGL CA n’est nécessaire.

Configuration de la forêt

Configuration de la forêt

Les mappages doivent être comme suit :

| Nom du modèle Microsoft | Mode d'inscription | Profil WCCE (exemple) |

|---|---|---|

| Citrix_RegistrationAuthority_ManualAuthorization | Entité | stream_citrix_e_agent |

| Citrix_SmartcardLogon | Enrôler au nom de | stream_citrix_sc_logon |

| Citrix_RegistrationAuthority | Enrôler au nom de | stream_citrix_ra |

Il n'est pas nécessaire de spécifier aucun EOBO CA lorsqu'on le demande.

Bien que les noms de profils WCCE puissent changer selon votre configuration, le nom du modèle Microsoft doit être exactement le même que dans le tableau ci‑dessus, car ils ont été créés automatiquement par Citrix FAS précédemment.

Les mappages de la forêt’ devraient finalement ressembler à ceci :

Cartographie de la forêt

Cartographie de la forêt

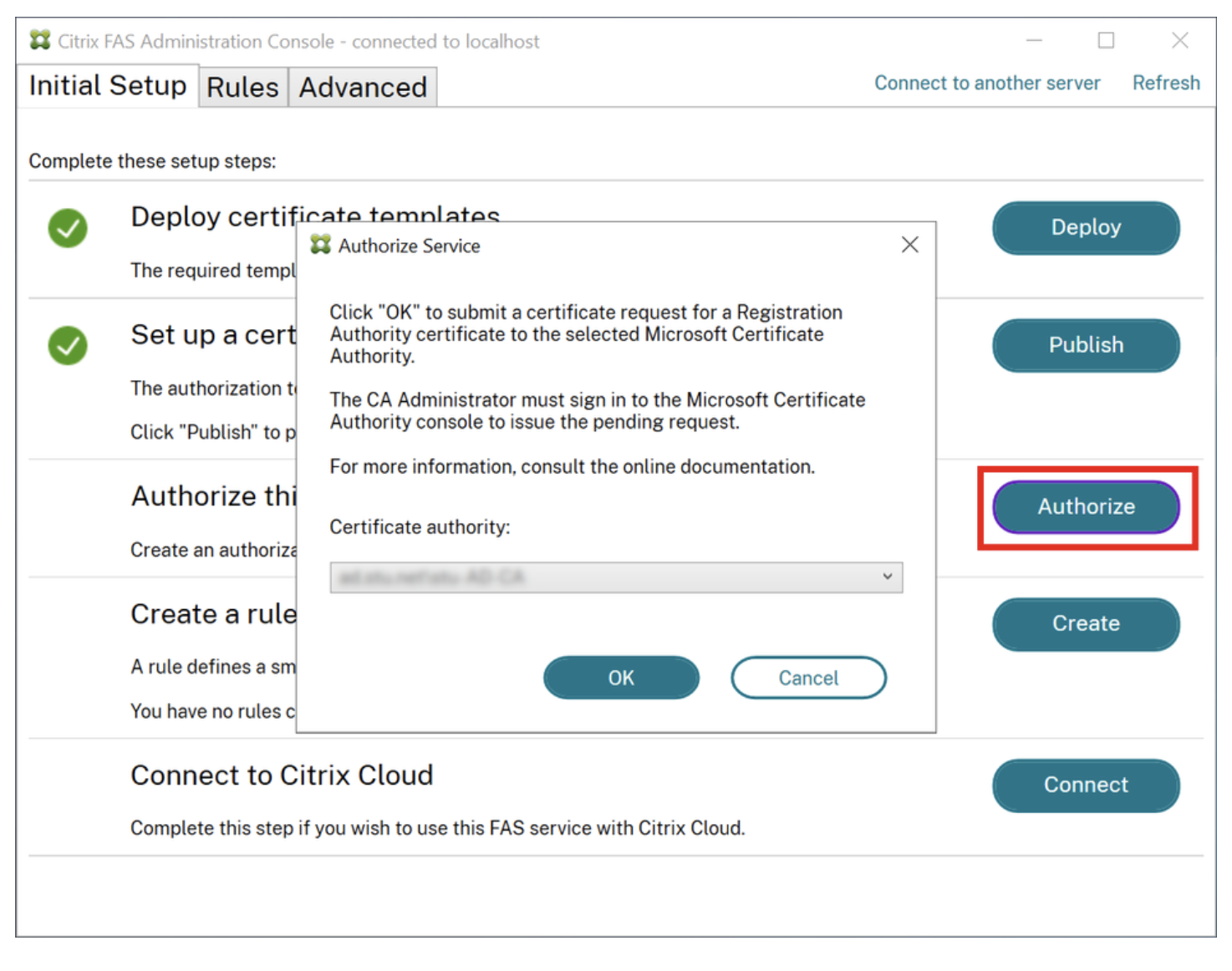

10. Autoriser le service:

Dans le “Autoriser ce service” section, cliquez sur “Autoriser”

Sélectionnez le CA WinHorizon dans le menu déroulant et cliquez “OK”

Cela générera une demande de certificat dans Horizon, qui devrait être automatiquement approuvée, délivrant un certificat sur votre PKI sous-jacente.

Console Citrix FAS

Console Citrix FAS

Dans le menu déroulant, sélectionnez le CA WinHorizon et cliquez “OK”. Cela devrait générer une demande de certificat dans Horizon qui devrait être automatiquement approuvée, et ainsi délivrer immédiatement un certificat sur votre PKI sous-jacente.

11. Modifier le modèle de certificat : En utilisant le “certtmpl.msc” outil, modifiez le Citrix_RegistrationAuthority_ManualAuthorization modèle en cochant le “approbation du gestionnaire CA” case à cocher dans l’onglet “Exigences d’émission”.

Utilitaire certtmpl.msc

Utilitaire certtmpl.msc

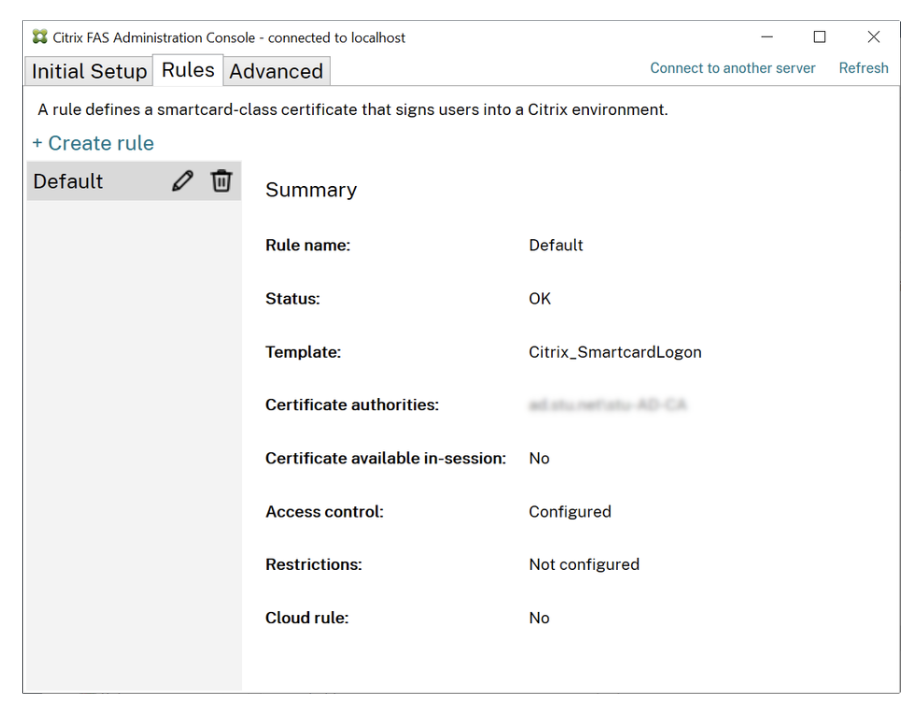

12. Créer une règle d'autorisation : Dans le “Créer une règle” section, cliquez sur “Créer” et nommez la règle “default"

Console d'administration FAS

Console d'administration FAS

13. Configurer le registre : Sur le serveur Citrix FAS, exécuter regedit et naviguer vers l'emplacement de la clé de registre spécifié pour garantir l'exactitude de la configuration

Computer\\HKEY_LOCAL_MACHINE\\SOFTWARE\\Policies\\Citrix\\Authentication\\UserCredentialService\\Addresses

Vous devez créer manuellement toute clé manquante dans le chemin indiqué, le cas échéant, et créer la valeur suivante :

| Nom de la valeur | Type de valeur | Valeur |

|---|---|---|

| Address1 | REG_SZ |

Enfin, afin de vérifier que la configuration est réussie, vous pourriez vouloir exécuter les deux étapes suivantes.

14. Créer une liste d’utilisateurs : Créez un fichier nommé `users_list.csv` avec le contenu spécifié.

"UserPrincipalName" "[email protected]" "[email protected]"

15. Exécuter le script PowerShell :

Ouvrez une instance PowerShell en tant qu'administrateur, accédez au chemin où le fichier CSV est enregistré et exécutez le script fourni.

Les certificats inscrits devraient maintenant être visibles dans Horizon et sur votre PKI.

# Ajouter les Snap-ins PowerShell Citrix Add-PSSnapin Citrix.A* # Nom du fichier CSV $csv = "users_list.csv" # Règle par défaut créée dans la console d'administration $rule = "default" # Importer les utilisateurs depuis le fichier CSV $users = Import-Csv -Encoding utf8 $csv # Parcourir chaque utilisateur dans le fichier CSV foreach ($user in $users) { # Obtenir le serveur FAS pour l'utilisateur $server = Get-FasServerForUser -UserPrincipalNames $user.UserPrincipalName # Vérifier si le serveur principal n'est pas nul et créer un certificat si ($server.Server -ne $NULL) { New-FasUserCertificate -Address $server.Server -UserPrincipalName $user.UserPrincipalName -CertificateDefinition $rule } # Vérifier si le serveur de secours n'est pas nul et créer un certificat si ($server.Failover -ne $NULL) { New-FasUserCertificate -Address $server.Failover -UserPrincipalName $user.UserPrincipalName -CertificateDefinition $rule } }

En suivant ce guide d'installation détaillé, vous assurez une intégration robuste de Citrix FAS avec WinHorizon et Evertrust Horizon, renforçant la sécurité et l'efficacité de votre infrastructure's. Le respect des prérequis spécifiés et des étapes procédurales garantit une mise en œuvre fluide, facilitant une expérience utilisateur transparente au sein de votre domaine Active Directory.