Publié le

Date invalide

Dans le paysage numérique actuel, protéger les applications web contre les menaces potentielles est primordial. À mesure que de plus en plus d'entreprises et d'organisations s'appuient sur les serveurs web pour fournir leurs services, la nécessité de protéger les données sensibles échangées entre les clients et les serveurs devient de plus en plus pressante.

Le protocole de sécurité de la couche transport (TLS) fournit un cadre robuste pour garantir la confidentialité et l'intégrité de ces données, les protégeant contre l'espionnage et la falsification. Pour ceux qui utilisent Apache Tomcat comme serveur web sur des systèmes UNIX, la mise en œuvre de TLS n'est pas seulement une bonne pratique, mais une nécessité.

Configurer Tomcat pour TLS sur les systèmes UNIX

Configurer Tomcat pour TLS sur les systèmes UNIX

Par conséquent, nous présentons ici le quatrième et dernier guide détaillé de notre série, dans lequel nous vous fournirons les connaissances nécessaires ainsi que des instructions claires étape par étape pour établir un canal de communication sécurisé entre votre serveur Tomcat et vos clients, vous permettant de renforcer votre serveur contre les menaces cybernétiques.

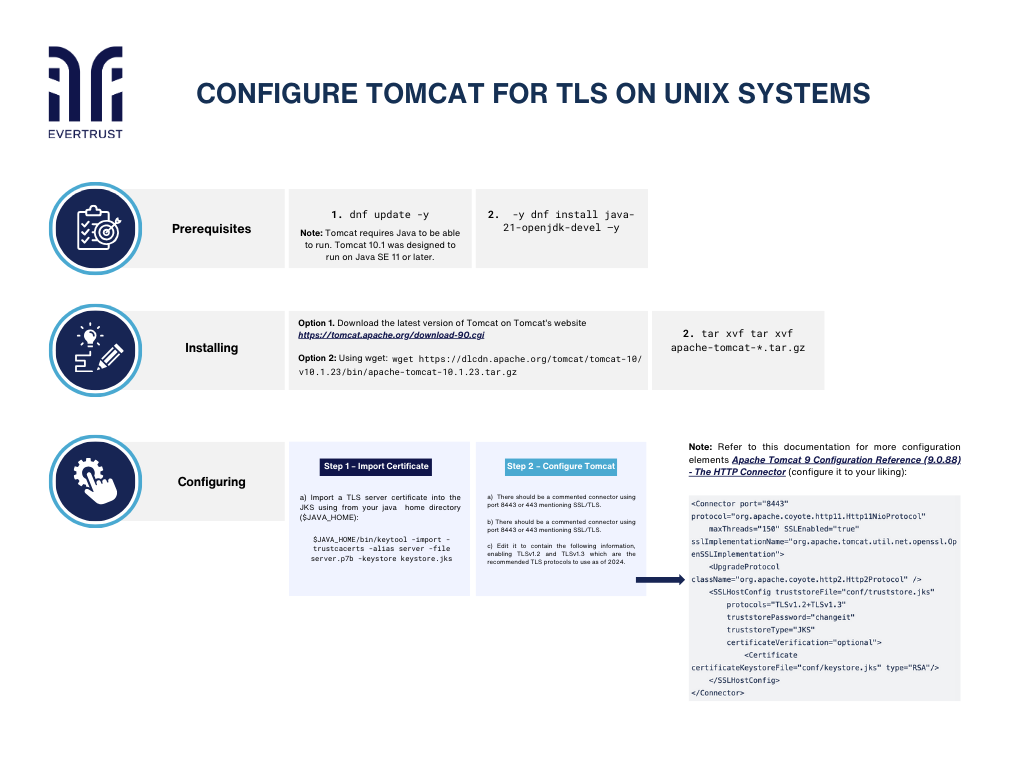

Mais avant de plonger dans le processus de configuration, il est essentiel de s'assurer que les prérequis suivants sont remplis :

Prérequis

Commencez par mettre à jour les paquets système en exécutant la commande suivante:

dnf update -y

Remarque: Tomcat nécessite Java pour pouvoir fonctionner. Tomcat 10.1 a été conçu pour fonctionner sur Java SE 11 ou version ultérieure.

Pour installer le Java Development Kit (JDK), exécutez la commande suivante:

dnf install java-21-openjdk-devel –y

Installation

Téléchargez la dernière version de Tomcat sur Tomcat’s site (https://tomcat.apache.org/download-90.cgi) ou en utilisant wget :

Vous souhaitez mettre en œuvre ces pratiques PKI ?

Obtenez des conseils d'experts pour mettre en œuvre des solutions PKI sécurisées pour votre organisation.

Obtenir de l'aide d'expertwget https://dlcdn.apache.org/tomcat/tomcat-10/v10.1.23/bin/apache-tomcat-10.1.23.tar.gz

Extrayez le fichier téléchargé dans un répertoire pertinent tel que /usr/local/tomcat10:

tar xvf tar xvf apache-tomcat-*.tar.gz

Configuration

Étape 1 – Importer le certificat

a) Pour importer un certificat serveur TLS dans le Java Key Store (JKS), utilisez la commande suivante depuis votre répertoire java home ($JAVA_HOME) :

$JAVA_HOME/bin/keytool -import -trustcacerts -alias server -file server.p7b -keystore keystore.jks

Note: Stream et Horizon peuvent être utilisés pour délivrer des certificats. L'un des cas d'utilisation de ces certificats est le chiffrement TLS pour les communications HTTPS sur Internet. Pour activer TLS, il est obligatoire d'importer le certificat TLS dans le keystore qui sera utilisé pour Tomcat.

Étape 2 - Configurer Tomcat

a) Pour configurer Tomcat pour le chiffrement TLS, modifiez le server.xml fichier sous le conf répertoire.

b) Il devrait y avoir un connecteur commenté utilisant le port 8443 ou 443 mentionnant SSL/TLS.

C) Modifiez-le pour contenir les informations suivantes, en activant TLSv1.2 et TLSv1.3 qui sont les protocoles TLS recommandés à utiliser à partir de 2024.

Remarque : Reportez-vous à cette documentation pour plus d'éléments de configuration Apache Tomcat 9 Référence de configuration (9.0.88) - Le connecteur HTTP (configurez-le à votre guise):

Remarque : Différents types de magasins de clés sont configurables comme indiqué dans la documentation de Tomcat : “En plus des types de magasin de clés standard (JKS et PKCS12), la plupart des environnements d’exécution Java prennent en charge des types de magasin de clés supplémentaires tels que Windows-ROOT, Windows-My, DKS ainsi que des modules de sécurité matérielle. “

Conclusion

Configurer TLS sur les systèmes UNIX pour votre serveur Tomcat est une étape essentielle pour sécuriser vos applications web et protéger les données sensibles. En suivant les étapes décrites dans ce guide, vous'avez équipé des outils et des connaissances nécessaires pour renforcer efficacement votre serveur contre les menaces cybernétiques. Gardez vos configurations à jour et restez informé des normes de sécurité émergentes afin de maintenir une posture de sécurité robuste.